לגנוב נוזקה: כך האקר כייל מחדש קוד של מישהו אחר לשימוש עצמי

האם הNSA האמריקני ושירותי ביון נוספים מכיילים נוזקות של אחרים כך שיוכלו לשלוט בהן? ובכן, חוקר בשם פטריק ווארדל, מוכיח שזה אפשרי. "זה מאפשר ייחוס מתקפה שגוי ומאפשר שמירה על נכסים עצמיים", אומר ווארדל

עמי רוחקס דומבה

| 04/03/2020

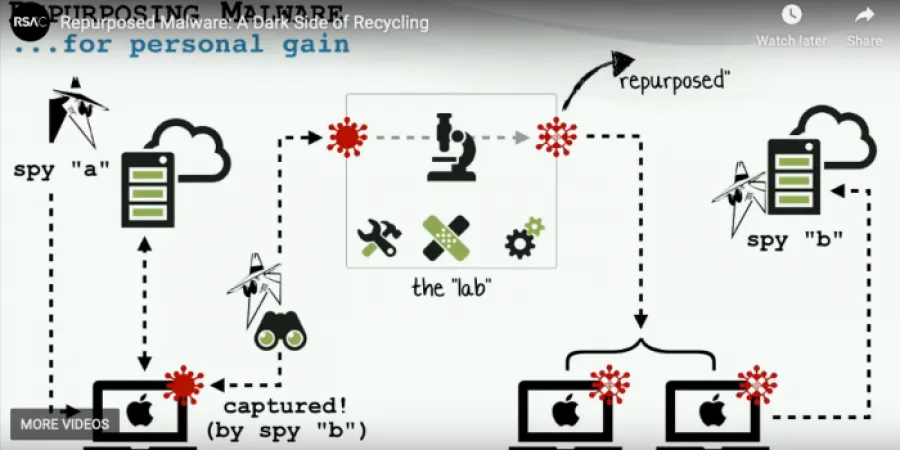

חוקר האבטחה ועובד לשעבר ב- NSA, פטריק ווארדל, הוכיח דרך לכייל מחדש תוכנות זדוניות של מקינטוש שנוצרו על ידי מדינה כדי להריץ קוד מהשרתים משלו במקום אלו הממשלתיים. התחכום של התוכנה הזדונית הופך את הכיול מחדש למושך עבור תוקפים אחרים, כולל ממשלות אחרות.

"יש קבוצות האקרים ממומנות להפליא, בעלות משאבים, עם מוטיבציה, בסוכנויות בנות שלוש אותיות, היוצרות תוכנות זדוניות מדהימות עם מגוון פיצ'רים שנבדקות במלואן," אמר ווארדל במהלך הרצאה שכותרתה "תוכנות זדוניות חוזרות: צד אפל של מיחזור." בכנס RSA.

הכיול מחדש גרם לתוכנה הזדונית לדווח לשרתי הפקודה השייכים לווארדל ולא לשרתים שנקבעו על ידי המפתחים. משם הייתה לו שליטה מלאה בתוכנות הזדוניות הממוחזרות. התכונה איפשרה לו להשתמש ביישומים הזדוניים כדי להתקין נוזקות משלו, להשיג צילומי מסך ונתונים רגישים אחרים ממחשבי מקינטוש ולבצע פעולות אחרות שנכתבו לתוכנה הזדונית.

כיול מחדש של נוזקות ממשלתיות יכול לאפשר לאפשר לתוקפים, במיוחד לאלה הפועלים בחסות מדינה, להדביק סביבות בסיכון גבוה, כולל אלו שכבר נגועות, מתחת לעין של שחקנים אחרים. קבוצות פריצה רבות של מדינות לאום יוותרו על פריסתן של תוכנות זדוניות בפיתוח עצמי כדי לשמור על פרטיות טקטיקות, טכניקות ונהלים קנייניים, ויעדיפו שימוש חוזר בתכנה זדונית של מישהו אחר. היבט נוסף קשור לייחוס. במידה והמתקפה תתגלה ותנותח באופן משפטי, יש סיכוי טוב שהחוקרים ייחסו באופן שגוי את ההתקפה להאקרים המקוריים במקום לקבוצה שכיילה מחדש את הנוזקה.

אחד הכיולים מחדש של ווארדל הייתה AppleJeus.c, קטע של קוד זדוני שהתגלה לאחרונה מוטבע באפליקציית סחר מזויפת במטבעות וירטואלים עבור macOS. מדובר בנוזקה ראשונה, או לפחות מבין הדוגמאות הזדוניות הראשונות הידועות ל- macOS, שעובדת בתוך הזיכרון, ללא קבצים, כדי לבצע שלב שני במתקפה על מחשבי מקינטוש. במקום לפתח נוזקה ללא קבצים משלו, ווארדל, ביצע שינוי ל- AppleJeus.c והצליח לגרום לה לקבל הוראות מהשרתים שלו.

האם הNSA האמריקני ושירותי ביון נוספים מכיילים נוזקות של אחרים כך שיוכלו לשלוט בהן? ובכן, חוקר בשם פטריק ווארדל, מוכיח שזה אפשרי. "זה מאפשר ייחוס מתקפה שגוי ומאפשר שמירה על נכסים עצמיים", אומר ווארדל

חוקר האבטחה ועובד לשעבר ב- NSA, פטריק ווארדל, הוכיח דרך לכייל מחדש תוכנות זדוניות של מקינטוש שנוצרו על ידי מדינה כדי להריץ קוד מהשרתים משלו במקום אלו הממשלתיים. התחכום של התוכנה הזדונית הופך את הכיול מחדש למושך עבור תוקפים אחרים, כולל ממשלות אחרות.

"יש קבוצות האקרים ממומנות להפליא, בעלות משאבים, עם מוטיבציה, בסוכנויות בנות שלוש אותיות, היוצרות תוכנות זדוניות מדהימות עם מגוון פיצ'רים שנבדקות במלואן," אמר ווארדל במהלך הרצאה שכותרתה "תוכנות זדוניות חוזרות: צד אפל של מיחזור." בכנס RSA.

הכיול מחדש גרם לתוכנה הזדונית לדווח לשרתי הפקודה השייכים לווארדל ולא לשרתים שנקבעו על ידי המפתחים. משם הייתה לו שליטה מלאה בתוכנות הזדוניות הממוחזרות. התכונה איפשרה לו להשתמש ביישומים הזדוניים כדי להתקין נוזקות משלו, להשיג צילומי מסך ונתונים רגישים אחרים ממחשבי מקינטוש ולבצע פעולות אחרות שנכתבו לתוכנה הזדונית.

כיול מחדש של נוזקות ממשלתיות יכול לאפשר לאפשר לתוקפים, במיוחד לאלה הפועלים בחסות מדינה, להדביק סביבות בסיכון גבוה, כולל אלו שכבר נגועות, מתחת לעין של שחקנים אחרים. קבוצות פריצה רבות של מדינות לאום יוותרו על פריסתן של תוכנות זדוניות בפיתוח עצמי כדי לשמור על פרטיות טקטיקות, טכניקות ונהלים קנייניים, ויעדיפו שימוש חוזר בתכנה זדונית של מישהו אחר. היבט נוסף קשור לייחוס. במידה והמתקפה תתגלה ותנותח באופן משפטי, יש סיכוי טוב שהחוקרים ייחסו באופן שגוי את ההתקפה להאקרים המקוריים במקום לקבוצה שכיילה מחדש את הנוזקה.

אחד הכיולים מחדש של ווארדל הייתה AppleJeus.c, קטע של קוד זדוני שהתגלה לאחרונה מוטבע באפליקציית סחר מזויפת במטבעות וירטואלים עבור macOS. מדובר בנוזקה ראשונה, או לפחות מבין הדוגמאות הזדוניות הראשונות הידועות ל- macOS, שעובדת בתוך הזיכרון, ללא קבצים, כדי לבצע שלב שני במתקפה על מחשבי מקינטוש. במקום לפתח נוזקה ללא קבצים משלו, ווארדל, ביצע שינוי ל- AppleJeus.c והצליח לגרום לה לקבל הוראות מהשרתים שלו.