דליפה מהמעבד: חוקרים הצליחו להדליף מידע מהקישוריות בין הליבות במעבד

באמצעות הדלפת נתונים מהקישור בין הליבות במעבד, החוקרים הצליחו לזהות הקלדות משתמש (קילוגר). באינטל טוענים שלא מדובר באיום קריטי

עמי רוחקס דומבה

| 08/03/2021

פרסום של therecord, חושף מחקר של צוות של אקדמאים מאוניברסיטת אילינוי אודות התקפה צדדית חדשה (Side-channel attacks) נגד הארכיטקטורה הפנימית של מעבדים מודרניים. מספר התקפות ממשפחה זו התגלו בשני העשורים האחרונים. חלקן, עדיין ללא תיקון.

התקפות ערוץ צדדי מתרחשות כאשר תוקפים יכולים לבחון כיצד מערכת פועלת - במקרה זה, מעבד מחשב - ולאחר מכן להסיק אילו נתונים המערכת מעבדת בהתבסס על וריאציות קטנות בפרמטרים שלה.

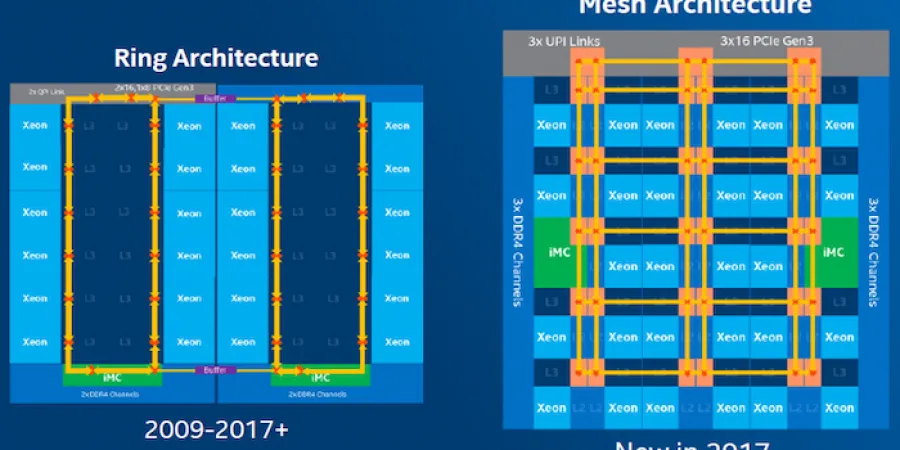

הפעם, החוקרים התמקדו בתשתית התקשורת המחברת בין הליבות בתוך המעבד (ring interconnect או ring bus). במחקר נמצא כי הם יכולים ליצור חלוקה בין פעולות באפיק זה, ולגלות התנהגויות שהם יכולים מאוחר יותר ללמוד לנצל לטובת הדלפת מידע. בבדיקות מעשיות, החוקרים אמרו שהם הצליחו לחלץ "סיביות מפתח מיישומי EdDSA ו- RSA פגיעים", אך גם להסיק "תזמון מדויק של הקשות שהוקלדו על ידי משתמש קורבן".

איך אינטל הגיבה לממצאים? ובכן, על פי החוקרים, "אינטל סיווגה את ההתקפה כ'ערוץ צדדי מסורתי' (כמו TLBleed, Portsmash וכו'), והם מתייחסים לסוג זה של התקפות באופן שונה מהמעמד של 'ביצוע ספקולטיבי / התקפות ארעיות' (כמו ספקטר, Meltdown וכו')", אמר ריקרדו פאקגנלה, אחד החוקרים, ל-The Record. "כלומר, הם לא רואים באופן רשמי התקפות ערוץ צדדי מסורתיות כערך משמעותי עבור תוקף והם כבר פרסמו הדרכה כיצד לצמצם אותם בתוכנה."

באמצעות הדלפת נתונים מהקישור בין הליבות במעבד, החוקרים הצליחו לזהות הקלדות משתמש (קילוגר). באינטל טוענים שלא מדובר באיום קריטי

פרסום של therecord, חושף מחקר של צוות של אקדמאים מאוניברסיטת אילינוי אודות התקפה צדדית חדשה (Side-channel attacks) נגד הארכיטקטורה הפנימית של מעבדים מודרניים. מספר התקפות ממשפחה זו התגלו בשני העשורים האחרונים. חלקן, עדיין ללא תיקון.

התקפות ערוץ צדדי מתרחשות כאשר תוקפים יכולים לבחון כיצד מערכת פועלת - במקרה זה, מעבד מחשב - ולאחר מכן להסיק אילו נתונים המערכת מעבדת בהתבסס על וריאציות קטנות בפרמטרים שלה.

הפעם, החוקרים התמקדו בתשתית התקשורת המחברת בין הליבות בתוך המעבד (ring interconnect או ring bus). במחקר נמצא כי הם יכולים ליצור חלוקה בין פעולות באפיק זה, ולגלות התנהגויות שהם יכולים מאוחר יותר ללמוד לנצל לטובת הדלפת מידע. בבדיקות מעשיות, החוקרים אמרו שהם הצליחו לחלץ "סיביות מפתח מיישומי EdDSA ו- RSA פגיעים", אך גם להסיק "תזמון מדויק של הקשות שהוקלדו על ידי משתמש קורבן".

איך אינטל הגיבה לממצאים? ובכן, על פי החוקרים, "אינטל סיווגה את ההתקפה כ'ערוץ צדדי מסורתי' (כמו TLBleed, Portsmash וכו'), והם מתייחסים לסוג זה של התקפות באופן שונה מהמעמד של 'ביצוע ספקולטיבי / התקפות ארעיות' (כמו ספקטר, Meltdown וכו')", אמר ריקרדו פאקגנלה, אחד החוקרים, ל-The Record. "כלומר, הם לא רואים באופן רשמי התקפות ערוץ צדדי מסורתיות כערך משמעותי עבור תוקף והם כבר פרסמו הדרכה כיצד לצמצם אותם בתוכנה."