נוזקות לגניבת ביטקוין הופצו באתר download.com במשך כשנה

עמי רוחקס דומבה

| 19/03/2018

חוקרי אבטחת מידע גילו נוזקות לגניבת ביטקוין המחליפות בין חשבונות המשתמשים ובין חשבונו של התוקף. הנוזקות אוחסנו על שרתי האתר download.com במשך קרוב לשנה.

חוקרים של חברת אבטחת המידע ESET מצאו שלוש תוכנות הנגועות בסוס טרויאני באתר download.cnet.com, האתר ה-163 בפופולריות שלו בעולם על פי דירוגי Alexa, ונכון ל-13 במרץ נראה כי התוקפים הצליחו לגנוב סכום השווה ערך ל-80 אלף דולר, על פי פוסט בבלוג של החברה.

הנוזקה אוחסנה באתר download.com החל מה-2 במאי 2016, והיא הורדה מהאתר יותר מ-4,500 פעמים בסך הכול, כך נכתב בפוסט. מאז הנוזקה כבר הוסרה, ולמרות שהחוקרים לא יודעים את תאריך ההסרה המדויק הם משערים שהיא הוסרה במרץ 2017 או סמוך לכך.

החוקרים הפנו את תשומת ליבם לנוזקה לאחר שאחד ממשתמשי אתר Reddit כתב בפוסט על כך שניסה להעתיק ולהדביק את כתובת ה-Monero שלו, כרגיל, ולפתע החל לקבל התראות על כך שהחשבון נמצא לא תקין, זאת מכיוון שהכתובת הייתה כתובת ביטקוין ולא כתובת Monero. חוסר ההתאמה בין הכתובות מנע מהמשתמש ליפול בתרמית, אך לא היה קל לגלות את התרמית אם המשתמש היה מעתיק את כתובת הביטקוין שלו במקום זאת.

מקור הנוזקה הוא תוכנה ליצירת תמונת דיסק של Win32 שהורדה מאתר download.com. לאחר בדיקה, החוקרים גילו שהנוזקה מיירטת כתובות ארנקים המועתקים ללוח (clipboard) ומודבקים ממנו ומחליפה אותן בכתובת הארנק של התוקף. המשמעות היא שכאשר המשתמש מעתיק את כתובת ארנק הביטקוין שלו על מנת להדביק אותה בדפדפן ולהעביר אליה כספים, מדביקה הנוזקה את כתובת הארנק של התוקפים, דבר שגורם לכך שיעביר את הכספים אל התוקפים.

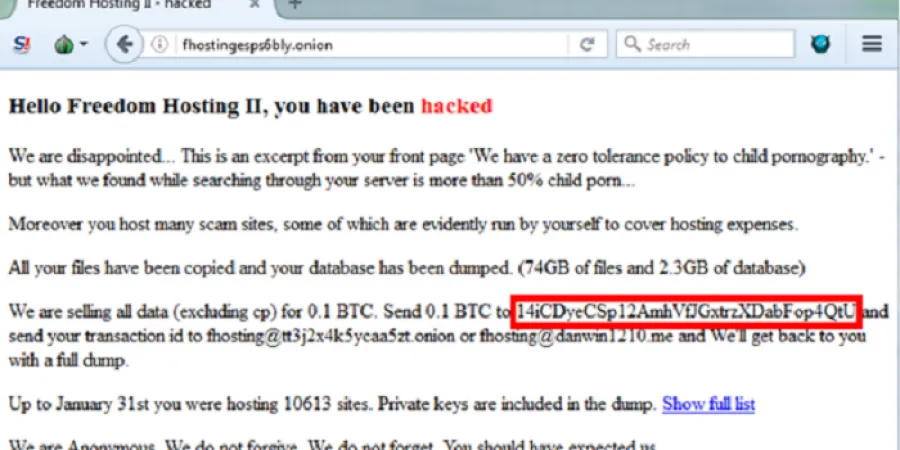

"לאחר שחיפשנו את כתובת הארנק של התוקף בגוגל הצלחנו למצוא כמה קורבנות. לדוגמה, מישהו פרסם פוסט בבלוג אודות פריצה לאתר אינטרנט מסוים (שאינה קשורה לגנב המדובר)", כתבו החוקרים בפוסט שלהם. "עם זאת, בטקסט של הפוסט, כתובת הביטקוין המקורית הוחלפה בזו של כותב הנוזקה, כפי שאפשר לראות בתמונה השנייה. לפיכך, ייתכן וכותב הפוסט נדבק באותה נוזקה לגניבת ביטקוין".

חוקרי אבטחת מידע גילו נוזקות לגניבת ביטקוין המחליפות בין חשבונות המשתמשים ובין חשבונו של התוקף. הנוזקות אוחסנו על שרתי האתר download.com במשך קרוב לשנה.

חוקרים של חברת אבטחת המידע ESET מצאו שלוש תוכנות הנגועות בסוס טרויאני באתר download.cnet.com, האתר ה-163 בפופולריות שלו בעולם על פי דירוגי Alexa, ונכון ל-13 במרץ נראה כי התוקפים הצליחו לגנוב סכום השווה ערך ל-80 אלף דולר, על פי פוסט בבלוג של החברה.

הנוזקה אוחסנה באתר download.com החל מה-2 במאי 2016, והיא הורדה מהאתר יותר מ-4,500 פעמים בסך הכול, כך נכתב בפוסט. מאז הנוזקה כבר הוסרה, ולמרות שהחוקרים לא יודעים את תאריך ההסרה המדויק הם משערים שהיא הוסרה במרץ 2017 או סמוך לכך.

החוקרים הפנו את תשומת ליבם לנוזקה לאחר שאחד ממשתמשי אתר Reddit כתב בפוסט על כך שניסה להעתיק ולהדביק את כתובת ה-Monero שלו, כרגיל, ולפתע החל לקבל התראות על כך שהחשבון נמצא לא תקין, זאת מכיוון שהכתובת הייתה כתובת ביטקוין ולא כתובת Monero. חוסר ההתאמה בין הכתובות מנע מהמשתמש ליפול בתרמית, אך לא היה קל לגלות את התרמית אם המשתמש היה מעתיק את כתובת הביטקוין שלו במקום זאת.

מקור הנוזקה הוא תוכנה ליצירת תמונת דיסק של Win32 שהורדה מאתר download.com. לאחר בדיקה, החוקרים גילו שהנוזקה מיירטת כתובות ארנקים המועתקים ללוח (clipboard) ומודבקים ממנו ומחליפה אותן בכתובת הארנק של התוקף. המשמעות היא שכאשר המשתמש מעתיק את כתובת ארנק הביטקוין שלו על מנת להדביק אותה בדפדפן ולהעביר אליה כספים, מדביקה הנוזקה את כתובת הארנק של התוקפים, דבר שגורם לכך שיעביר את הכספים אל התוקפים.

"לאחר שחיפשנו את כתובת הארנק של התוקף בגוגל הצלחנו למצוא כמה קורבנות. לדוגמה, מישהו פרסם פוסט בבלוג אודות פריצה לאתר אינטרנט מסוים (שאינה קשורה לגנב המדובר)", כתבו החוקרים בפוסט שלהם. "עם זאת, בטקסט של הפוסט, כתובת הביטקוין המקורית הוחלפה בזו של כותב הנוזקה, כפי שאפשר לראות בתמונה השנייה. לפיכך, ייתכן וכותב הפוסט נדבק באותה נוזקה לגניבת ביטקוין".