זה אפשרי: הזלגת מידע מכלוב פאראדיי

חוקרים ממעבדות הסייבר של אוניברסיטת בן-גוריון בנגב פיתחו פוגען מחשב המסוגל לגנוב מידע מתוך מערכות רגישות ומבודדות במיוחד, אפילו כשהן נעולות בתוך חדרי פאראדיי שנועדו למנוע זליגת מידע. "שוב הוכח כי גם הגנות שנחשבו בעבר כהרמטיות, ניתנות לעקיפה באמצעות מתקפות סייבר מתוחכמות"

עמי רוחקס דומבה

| 08/02/2018

מומחי אבטחת הסייבר של אוניברסיטת בן-גוריון בנגב הצליחו לפתח פוגען מחשב שמבריח מידע מתוך מחשבים או מערכות מבודדות (air-gap) – גם אם מפאת רגישותם הם נעולים בתוך חדרי פאראדיי או כלובי פאראדיי, אשר נועדו להבטיח מניעת זליגת מידע. בניגוד לכל שיטות ההזלגה שנחסמו בהצלחה עד היום על ידי כלובי פאראדיי, הפוגען שפיתחו החוקרים מייצר שדות מגנטיים בתדרים נמוכים שמצליחים לפרוץ אל מחוץ לכלוב. התוצאה: ניתן להזליג סיסמאות, מפתחות הצפנה, נתוני הקלדה ומידע טקסטואלי למרחק קצר.

מחשבים המכילים מידע רגיש, מבודדים בדרך כלל מרשתות חיצוניות, כדי שהמידע לא יזלוג לרשת האינטרנט. מחשבים בעלי מידע רגיש במיוחד שמורים לעיתים בתוך כלובי פאראדיי או חדרי פאראדיי. אלו מבני מתכת אטומים שנועדו למנוע השפעה של קרינה אלקטרומגנטית, ואת הסכנה שבזליגת אותות אלו מהמחשב לסביבתו.

אלא שהמחקר, בראשותו של ד"ר מרדכי גורי, מנהל המחקר והפיתוח במעבדות הסייבר באוניברסיטת בן-גוריון, וראש המעבדה למחקרי סייבר התקפי, הראה שגם הגנה כפולה זו, שבמסגרתה מחשב מבודד ובנוסף שמור בתוך כלוב פאראדיי - אינה הרמטית.

הפוגען שפיתחו החוקרים רץ על גבי המחשב המבודד ובאמצעות שימוש בקוד המבוצע בליבות המעבד, מצליח לייצר שדות מגנטיים בתדרים נמוכים. בשונה משיטות הזלגה שהוצגו בעבר, אשר כולן נחסמות בהצלחה על ידי כלובי פאראדיי, שדות מגנטיים בתדר נמוך מצליחים לקפוץ מעל הפרדת ה-air-gap, ולחדור אל מחוץ לכלוב הפאראדיי.

ד"ר גורי מסביר: "בעבר נחקרו התקפות שונות להזלגת מידע ממחשבים מבודדים באמצעות דלף אלקטרומגנטי. ההגנה היעילה ביותר נגד שיטות אלו הייתה שמירת המחשב בתוך כלובי פאראדיי המונע אותות אלקטרומגנטים מלצאת אל מחוץ לכלוב. ההתקפה שלנו היא הראשונה שמצליחה "לברוח" מחוץ להגנת הפאראדיי. אנו מקודדים מידע על גבי שדות מגנטים בתדרים נמוכים במיוחד, שהודות למאפיינים הפיסיקליים שלהם, עוברים מחסומי מתכת וקירות בטון, כולל כלובי פאראדיי. השיטה עובדת ממחשב רגיל ללא חומרה מיוחדת, ובאמצעותה ניתן להזליג סיסמאות, מפתחות הצפנה, נתוני הקלדה ומידע טקסטואלי למרחק קצר".

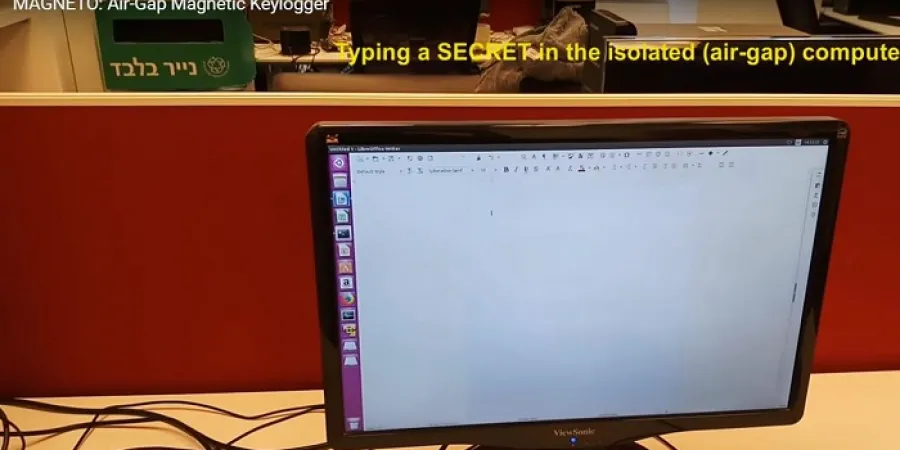

החוקרים פיתחו שתי גרסאות של ההתקפה. האחת נקראת "הודיני" (על שם הקוסם ואמן הבריחה המפורסם הארי הודיני) והשניה נקראת "מגנטו". בשיטה השנייה, החוקרים מדגימים כיצד ניתן להזליג מידע ממחשב מבודד לסמארטפון סמוך בעזרת החיישן המגנטי שיש לכל טלפון. ההזלגה עובדת גם אם הסמארטון שמור בתוך כיסוי מתכת מיוחד המונע תקשורת (כיס פאראדיי), ואפילו אם הסמארטפון מצוי ב"מצב טיסה".

פרופ' יובל אלוביץ', ראש מעבדות הסייבר באוניברסיטת בן-גוריון ומנהל מעבדות דויטשה טלקום באוניברסיטה, הוסיף: "שוב הוכח כי גם הגנות אשר נחשבו בעבר כהרמטיות, ניתנות לעקיפה באמצעות התקפות סייבר מתוחכמות".

במחקר השתתפו החוקרים בוריס זאדוב מהמחלקה להנדסת חשמל, אנדריי דיידקולוב, ופרופסור יובל אלוביץ', ראש מעבדות הסייבר באוניברסיטת בן-גוריון מנהל מעבדות דויטשה טלקום באוניברסיטה.

קישור למאמר המלא: https://cyber.bgu.ac.il/advanced-cyber/airgap

חוקרים ממעבדות הסייבר של אוניברסיטת בן-גוריון בנגב פיתחו פוגען מחשב המסוגל לגנוב מידע מתוך מערכות רגישות ומבודדות במיוחד, אפילו כשהן נעולות בתוך חדרי פאראדיי שנועדו למנוע זליגת מידע. "שוב הוכח כי גם הגנות שנחשבו בעבר כהרמטיות, ניתנות לעקיפה באמצעות מתקפות סייבר מתוחכמות"

מומחי אבטחת הסייבר של אוניברסיטת בן-גוריון בנגב הצליחו לפתח פוגען מחשב שמבריח מידע מתוך מחשבים או מערכות מבודדות (air-gap) – גם אם מפאת רגישותם הם נעולים בתוך חדרי פאראדיי או כלובי פאראדיי, אשר נועדו להבטיח מניעת זליגת מידע. בניגוד לכל שיטות ההזלגה שנחסמו בהצלחה עד היום על ידי כלובי פאראדיי, הפוגען שפיתחו החוקרים מייצר שדות מגנטיים בתדרים נמוכים שמצליחים לפרוץ אל מחוץ לכלוב. התוצאה: ניתן להזליג סיסמאות, מפתחות הצפנה, נתוני הקלדה ומידע טקסטואלי למרחק קצר.

מחשבים המכילים מידע רגיש, מבודדים בדרך כלל מרשתות חיצוניות, כדי שהמידע לא יזלוג לרשת האינטרנט. מחשבים בעלי מידע רגיש במיוחד שמורים לעיתים בתוך כלובי פאראדיי או חדרי פאראדיי. אלו מבני מתכת אטומים שנועדו למנוע השפעה של קרינה אלקטרומגנטית, ואת הסכנה שבזליגת אותות אלו מהמחשב לסביבתו.

אלא שהמחקר, בראשותו של ד"ר מרדכי גורי, מנהל המחקר והפיתוח במעבדות הסייבר באוניברסיטת בן-גוריון, וראש המעבדה למחקרי סייבר התקפי, הראה שגם הגנה כפולה זו, שבמסגרתה מחשב מבודד ובנוסף שמור בתוך כלוב פאראדיי - אינה הרמטית.

הפוגען שפיתחו החוקרים רץ על גבי המחשב המבודד ובאמצעות שימוש בקוד המבוצע בליבות המעבד, מצליח לייצר שדות מגנטיים בתדרים נמוכים. בשונה משיטות הזלגה שהוצגו בעבר, אשר כולן נחסמות בהצלחה על ידי כלובי פאראדיי, שדות מגנטיים בתדר נמוך מצליחים לקפוץ מעל הפרדת ה-air-gap, ולחדור אל מחוץ לכלוב הפאראדיי.

ד"ר גורי מסביר: "בעבר נחקרו התקפות שונות להזלגת מידע ממחשבים מבודדים באמצעות דלף אלקטרומגנטי. ההגנה היעילה ביותר נגד שיטות אלו הייתה שמירת המחשב בתוך כלובי פאראדיי המונע אותות אלקטרומגנטים מלצאת אל מחוץ לכלוב. ההתקפה שלנו היא הראשונה שמצליחה "לברוח" מחוץ להגנת הפאראדיי. אנו מקודדים מידע על גבי שדות מגנטים בתדרים נמוכים במיוחד, שהודות למאפיינים הפיסיקליים שלהם, עוברים מחסומי מתכת וקירות בטון, כולל כלובי פאראדיי. השיטה עובדת ממחשב רגיל ללא חומרה מיוחדת, ובאמצעותה ניתן להזליג סיסמאות, מפתחות הצפנה, נתוני הקלדה ומידע טקסטואלי למרחק קצר".

החוקרים פיתחו שתי גרסאות של ההתקפה. האחת נקראת "הודיני" (על שם הקוסם ואמן הבריחה המפורסם הארי הודיני) והשניה נקראת "מגנטו". בשיטה השנייה, החוקרים מדגימים כיצד ניתן להזליג מידע ממחשב מבודד לסמארטפון סמוך בעזרת החיישן המגנטי שיש לכל טלפון. ההזלגה עובדת גם אם הסמארטון שמור בתוך כיסוי מתכת מיוחד המונע תקשורת (כיס פאראדיי), ואפילו אם הסמארטפון מצוי ב"מצב טיסה".

פרופ' יובל אלוביץ', ראש מעבדות הסייבר באוניברסיטת בן-גוריון ומנהל מעבדות דויטשה טלקום באוניברסיטה, הוסיף: "שוב הוכח כי גם הגנות אשר נחשבו בעבר כהרמטיות, ניתנות לעקיפה באמצעות התקפות סייבר מתוחכמות".

במחקר השתתפו החוקרים בוריס זאדוב מהמחלקה להנדסת חשמל, אנדריי דיידקולוב, ופרופסור יובל אלוביץ', ראש מעבדות הסייבר באוניברסיטת בן-גוריון מנהל מעבדות דויטשה טלקום באוניברסיטה.

קישור למאמר המלא: https://cyber.bgu.ac.il/advanced-cyber/airgap