מיקרוסופט מזהירה: כופרה מבוססת ג'אווה בהפעלה ידנית

עמי רוחקס דומבה

| 31/05/2020

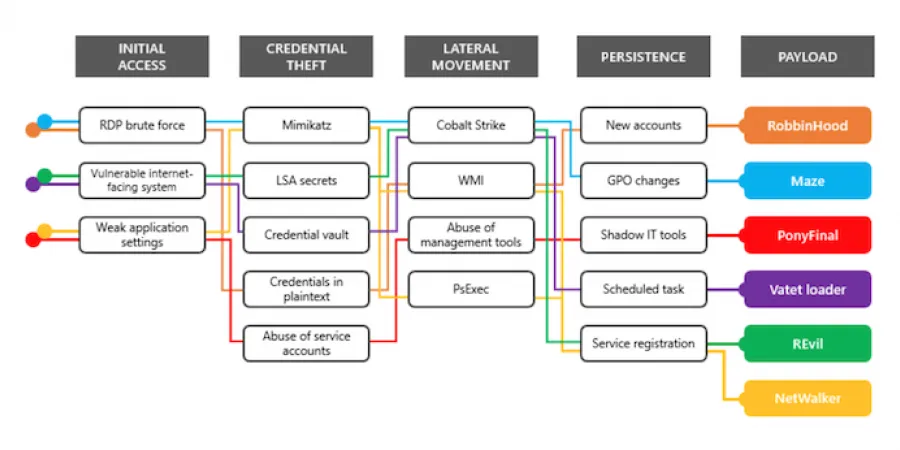

מיקרוסופט הזהירה מפני סוג חדש של כופרה מבוססות Java, המכונה PonyFinal. התוכנה מופעלת על ידי מפעילים אנושיים, בשונה מגרסאות מסחריות המופצות באופן אוטומטי על ידי האקרים. קבוצת המודיעין של מיקרוסופט חשפה בסדרת ציוצים כי השלב הראשון כולל גישה ממוקדת לארגון באמצעות התקפות נגד שרת ניהול המערכות.

סקריפט VBScript נפרס להפעלת מעטפת הפוכה של PowerShell המאפשרת ייצוא נתונים לשרת C&C בפורט 80. התוקפים פורסים גם מערכת מניפולציה מרחוק כדי לעקוף את רישום האירועים (logging).

"במקרים מסוימים, התוקפים פורסים את Java Runtime Environment, סביבה הנדרשת לPonyFinal. עם זאת, עדויות מצביעות על כך שתוקפים משתמשים במידע שנגנב משרת ניהול מערכות כדי למקד את המתקפה בנקודות קצה בהן הותקנה JRE כבר ”, אומרים במיקרוסופט. השליטה הידנית בכופרה מאפשרת למפעיל לבחור את מועד ההצפנה הכדאי ביותר.

מיקרוסופט הזהירה מפני סוג חדש של כופרה מבוססות Java, המכונה PonyFinal. התוכנה מופעלת על ידי מפעילים אנושיים, בשונה מגרסאות מסחריות המופצות באופן אוטומטי על ידי האקרים. קבוצת המודיעין של מיקרוסופט חשפה בסדרת ציוצים כי השלב הראשון כולל גישה ממוקדת לארגון באמצעות התקפות נגד שרת ניהול המערכות.

סקריפט VBScript נפרס להפעלת מעטפת הפוכה של PowerShell המאפשרת ייצוא נתונים לשרת C&C בפורט 80. התוקפים פורסים גם מערכת מניפולציה מרחוק כדי לעקוף את רישום האירועים (logging).

"במקרים מסוימים, התוקפים פורסים את Java Runtime Environment, סביבה הנדרשת לPonyFinal. עם זאת, עדויות מצביעות על כך שתוקפים משתמשים במידע שנגנב משרת ניהול מערכות כדי למקד את המתקפה בנקודות קצה בהן הותקנה JRE כבר ”, אומרים במיקרוסופט. השליטה הידנית בכופרה מאפשרת למפעיל לבחור את מועד ההצפנה הכדאי ביותר.